10月19日上午,三个蒙面盗贼开着一个带升降机的货车来到卢浮宫前,坐着升降机升到二楼后,迅速用工具切开二楼玻璃窗。

随后,其中两人从玻璃窗开口进入阿波罗长廊,盗走了法国拿破仑三世时期的9件珍贵珠宝。

得手后,三名盗贼坐摩托车成功逃走,整个过程只持续了7分钟,手法精准又娴熟。

(卢浮宫盗窃案现场的卡车)

这场惊天盗窃案在全球引起轰动,也引发了众多猜测。

不少媒体和专家都认为,胆敢对卢浮宫下手,且训练有素,这伙盗贼应该来头不小。

有媒体甚至猜测,是由前南斯拉夫退伍军人构成,一向只打高端局的“粉红豹”做的。

然而最近,巴黎警方调查卢浮宫被盗案有了新进展,真相或许要让吃瓜群众们失望了。

目前,涉案嫌犯已经有4人被逮捕,结果让人大跌眼镜:

他们都是司机,清洁工等再普通不过的普通人,没有受过任何军事训练…

(卢浮宫)

另一方面,根据法国网络安全机构ANSSI的爆料,卢浮宫的安保系统隐患其实早在十多年前就埋下了,一直没有好好整改,据说监控系统的密码居然常年用“卢浮宫”的字母拼写(LOUVRE),可谓把安保当儿戏。

可以说,卢浮宫的安保团队直逼草台班子。

这么看来,卢浮宫被盗案堪称卧龙遇凤雏,盗贼和安保团队棋逢对手,妥妥的菜鸡互啄…

先说卢浮宫的这伙盗贼。

首先被逮捕的是34岁的阿尔及利亚裔男性A,A从2010年就住在巴黎郊外,是两名从玻璃窗进入阿波罗长廊的盗贼之一。

10月25日,也就是卢浮宫被盗6天后,A在巴黎戴高乐机场被捕,当时他正准备坐飞机逃去阿尔及利亚,被巴黎警方及时拦截。

A被捕后,警方测出他的DNA和残留在一辆用于逃跑的摩托车上的DNA相符,佐证了他参与盗窃案的事实。

A目前无业,过去曾当过垃圾收集员和快递员。

(进入阿波罗长廊的盗贼)

第二名被捕的是一名39岁的男性B,他于10月25日在巴黎北郊的家中被捕,B是第二个进入阿波罗长廊的人。

他的DNA和一串被丢掉的珠宝上的DNA相符。

B之前的职业是黑车司机。

(B的tiktok头像)

(A和B通过升降机去二楼)

10月29日,也就是盗窃案发生10天后,第三名盗贼,37岁的C落网了。

C是三人小组里负责开车的那位,也是几名盗贼里唯一被曝光有犯罪前科的,他此前犯过10次盗窃罪。

第四名盗贼是C的女友,38岁的D女士,她和C一起住在巴黎北部,两人还生了孩子。

不过目前,D坚决否认自己参与了盗窃行动,尽管她的DNA也出现在团伙留下的一个篮子上面。

以上便是被捕的卢浮宫盗窃案“天团”成员。

(嫌犯坐摩托逃跑画面)

就目前的信息来看,这4人压根不是什么训练有素的国际大盗,不过是一群胆大妄为的毛贼。

作案过程虽经过精心策划,却也留下了不少破绽。

可就是这么一个由黑车司机,快递员,惯偷组成的业余毛贼团伙,愣是在7分钟内从鼎鼎大名的卢浮宫偷走了9件国宝!

在法国媒体看来,卢浮宫的安保团队难辞其咎,他们的安保工作多年来简直太水了……

文化部长Rachida Dati一开始坚称“博物馆的安保系统没有失灵”,但上月底她还是改口了,坦承“安保漏洞确实存在”,称会彻底查明其中的“失误”。

(文化部长Rachida Dati)

事实上,据法国网络安全机构ANSSI透露,他们曾两次审查卢浮宫的安保系统,但都没有得到修复和改善。

第一次审查是在2014年12月,ANSSI的三名网络专家去卢浮宫进行检测。

结果发现,卢浮宫的门禁系统,警报系统和视频监控都非常脆弱:

“攻击者一旦控制了网络系统,就有可能成功实施盗窃。”

测试中,专家竟然从办公网络上轻易渗透进了安全网络,从而成功控制了门禁系统。

专家无奈地表示,之所以能轻易攻破,是因为卢浮宫的安保系统密码都太简单了。

例如:视频监控的服务器密码就是卢浮宫的字母大写LOUVRE。

另一款泰雷兹公司发布的软件,密码竟然也是“THALES”(泰雷兹的拼写)…

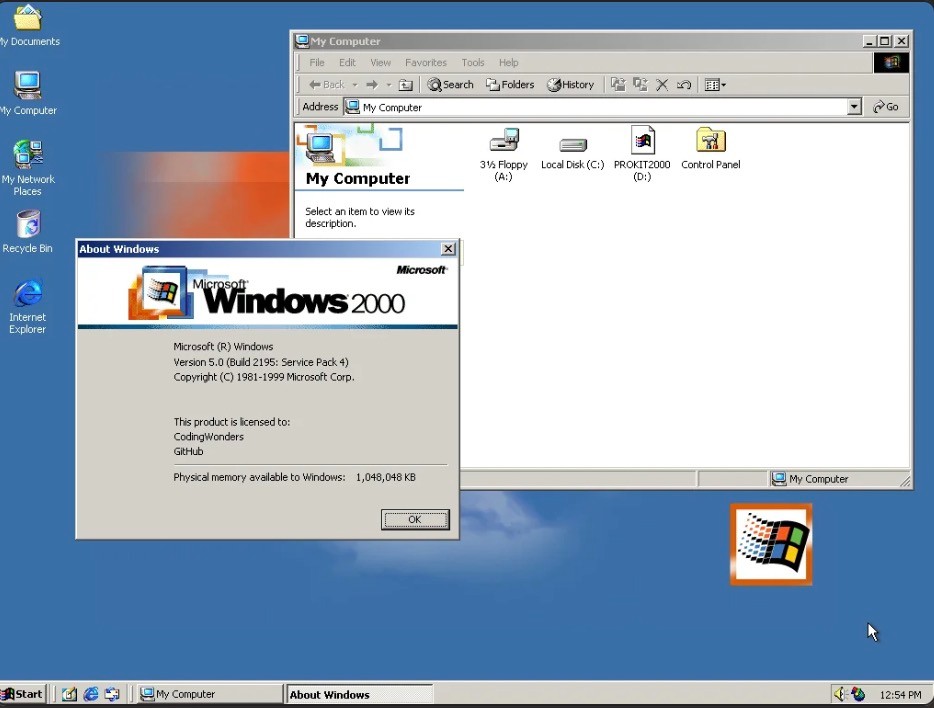

除此之外,专家们还发现,卢浮宫博物馆的办公网络包含一些过时的系统,居然还有Windows 2000这样老掉牙的系统,无疑给网络攻击提供了巨大便利。

(Windows 2000)

ANSSI当时就建议卢浮宫尽快整改,修补安保系统的漏洞。

但这个建议卢浮宫有没有听,比如如修改密码,更换办公系统什么的,就不得而知了。

总之2017年ANSSI跑来做第二次审查时,依然发现了安保系统的一堆漏洞。

在ANSSI的第二次审查报告中有这样的语句:

“其中一些缺陷与2014年发现的缺陷类似……”

报告还警告说,虽然卢浮宫博物馆“迄今为止幸免于难,但再也不能忽视可能造成严重后果。”

不知道卢浮宫管理层有没有把这些话听进去,但事实证明了一切。

只是不知道,被盗的文物还能不能追回?